Bitte klicken Sie ins Bild, um die Screenshots zu zoomen. Schliessen Sie die Zooms mit Escape.

nach oben

Screenshots Anonymisierer und Anonymisierungs-Beispiel

Die Benutzeroberfläche des Anonymisierungswerkzeugs ist sehr einfach gehalten. Alle Standard-Funktionen des Anonymisierers werden in fünf Formularen (Masken) bereitgestellt.

Für Spezialfunktionen gibt es weitere Formulare. Auf dieser Seite stellen wir Ihnen die wesentlichen Formulare des Anonymisierers vor:

- 1 Startmenü des Anonymisierers

- 2 Auswahl der zu anonymisierenden Attribute

- 3 Vorgabe des Anonymisierungs-Zeitraums für Datumsfelder

- 4 Steuerung des Anonymisierungs-Algorithmus

- 5 Spezialfunktionen des Anonymisierers - Untermenü

- 6 Auswahl von Attributen für die wiederholte Anonymisierung mit gleichen Werten

- 7 Auswahl von Attributen für die automatische Wertvererbung

- 8 Anonymisierungs-Beispiel für Adress- und Kundendaten

Um die Screenshots zu zoomen, bitte aufs Bild klicken. Schliessen des Zooms mit Escape (empfohlen) oder mit Klick aufs X.

Klappen Sie die Kapitel bei Bedarf durch Klick auf den Titel auf oder zu.

Klappen Sie die Kapitel bei Bedarf durch Klick auf den Titel auf oder zu.

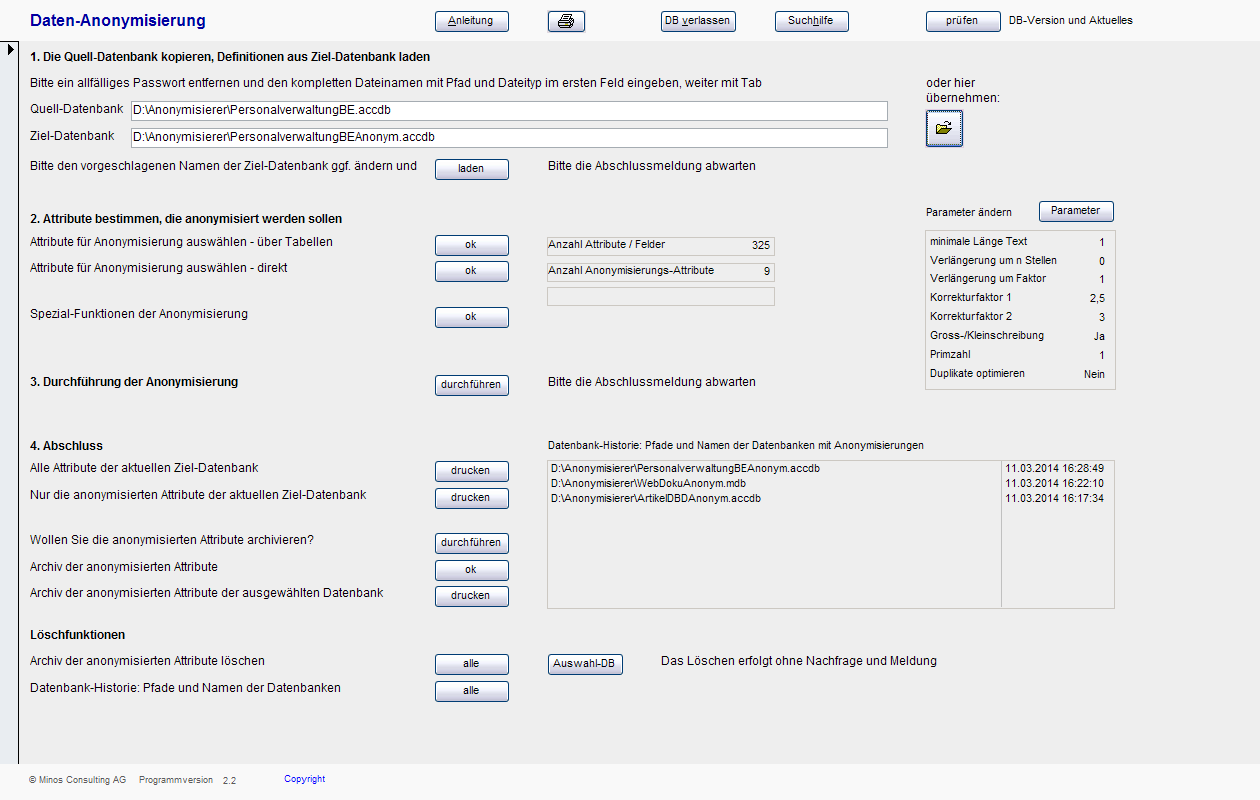

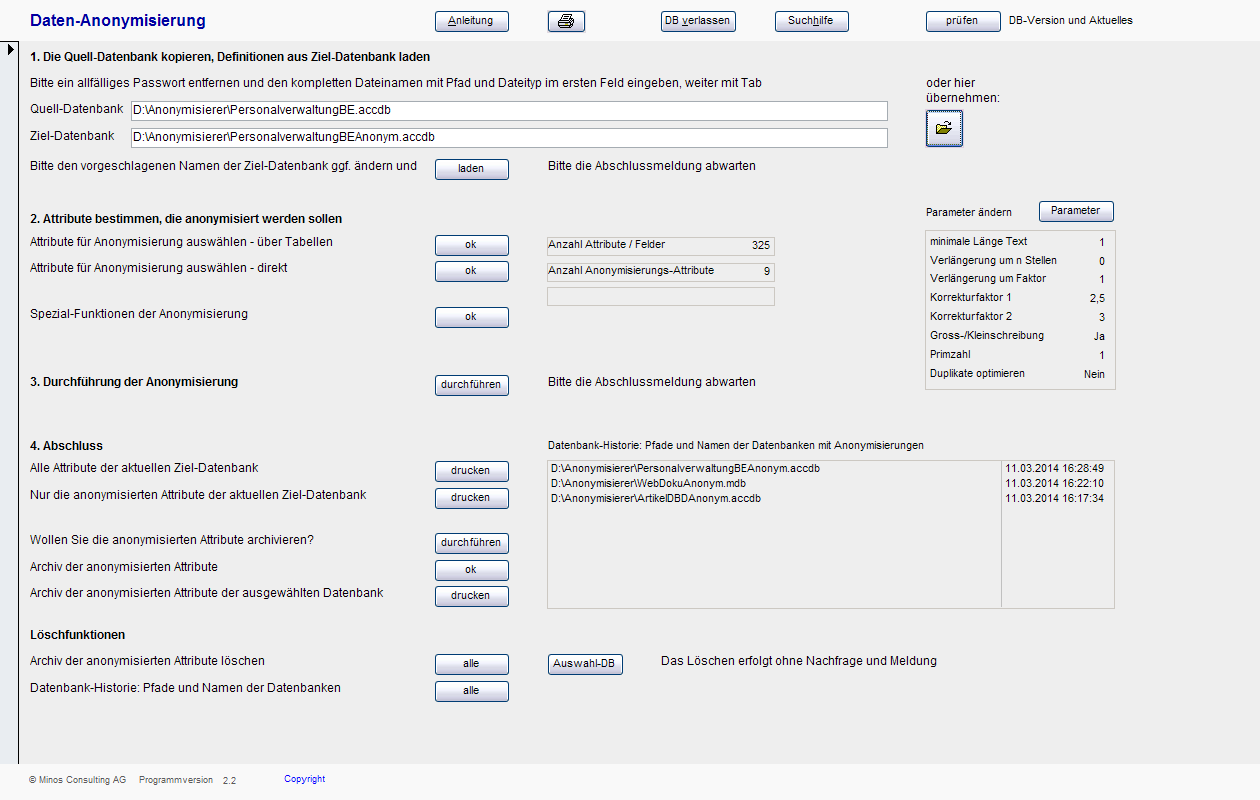

Startmenü des Anonymisierers

Im Startmenü finden Sie die vier Schritte für die Durchführung einer Anonymisierung:

Arbeiten Sie die vier Schritte von oben nach unten durch.

- Quelldatenbank vorgeben, kopieren, Tabellen- und Attributsdefinitionen laden

- zu anonymisierende Attribute auswählen

- die Anonymisierung durchführen

- die Anonymisierung abschliessen.

Arbeiten Sie die vier Schritte von oben nach unten durch.

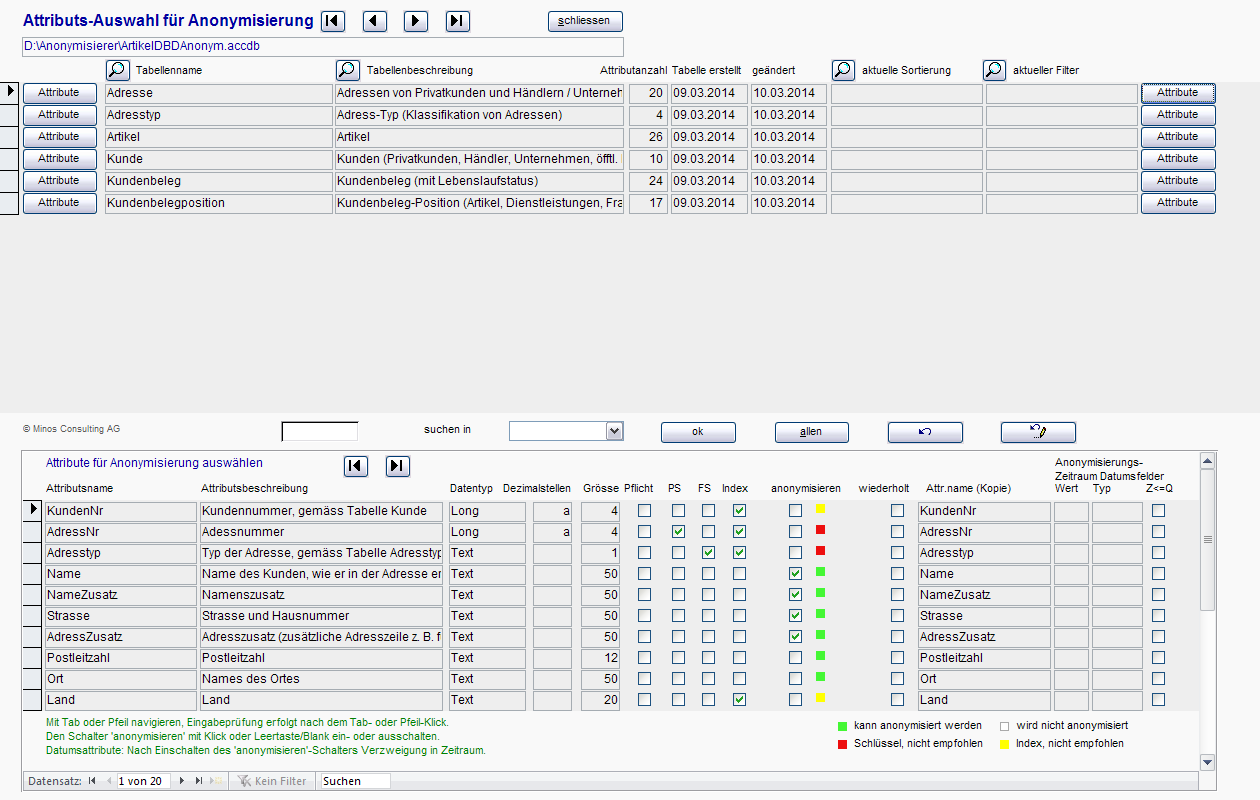

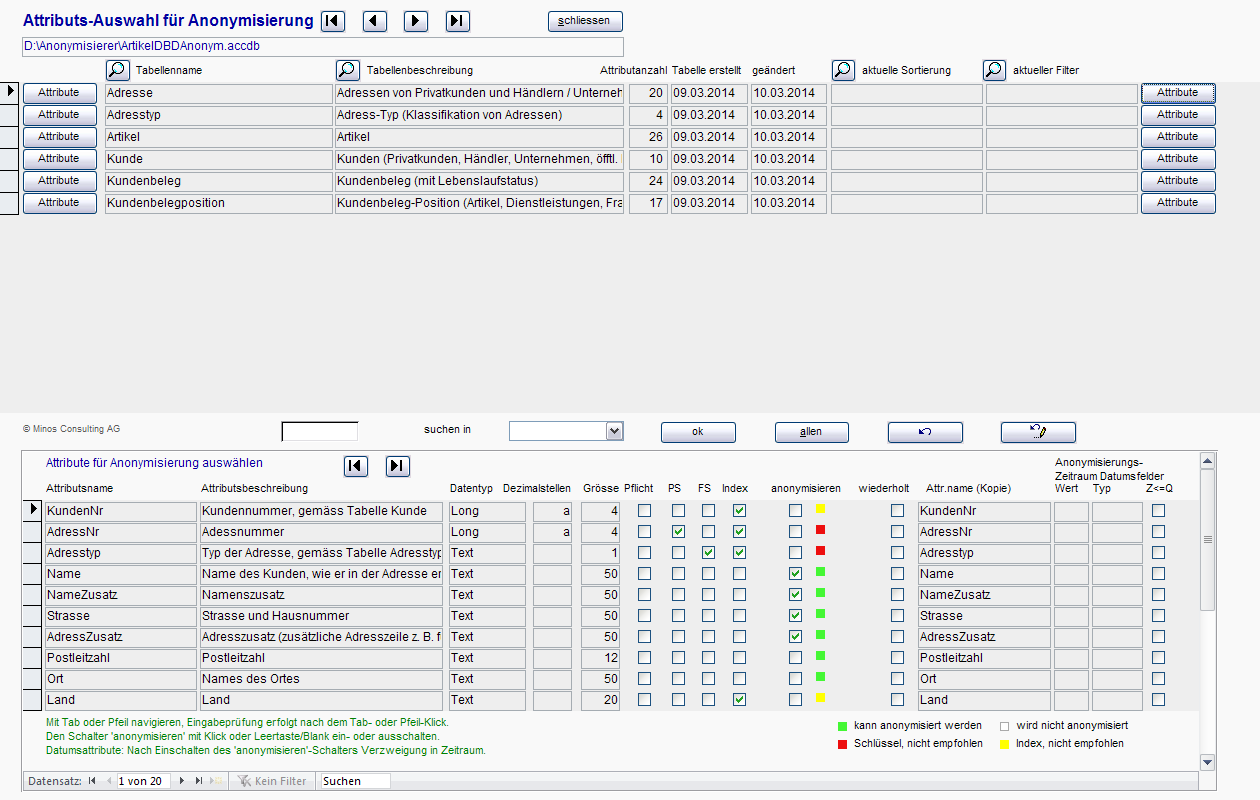

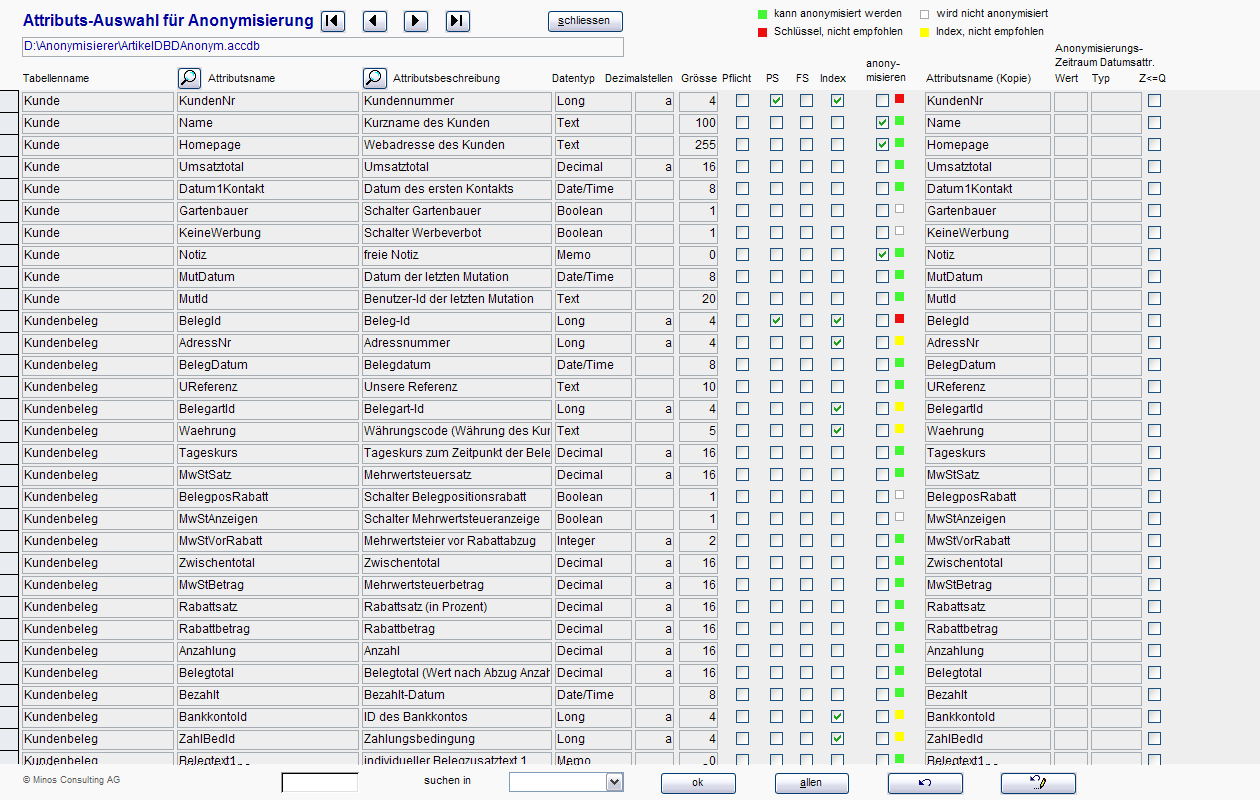

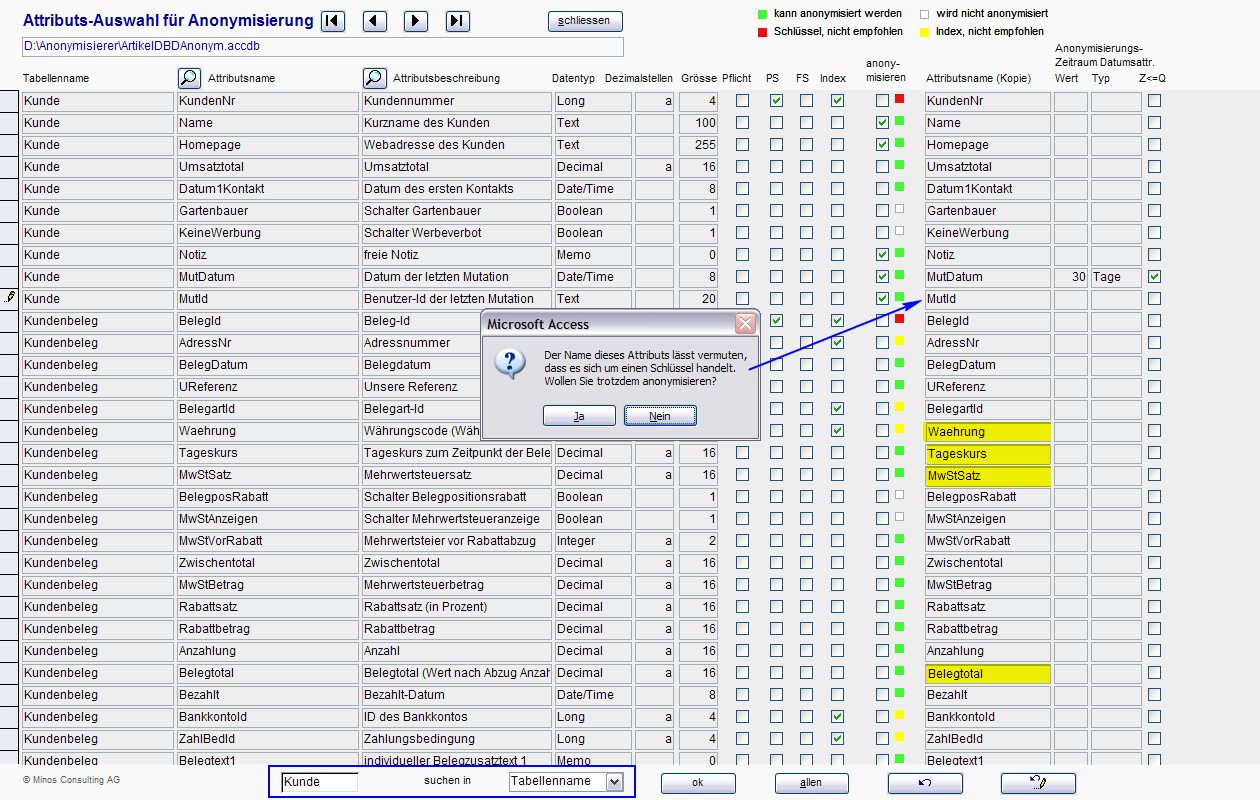

Auswahl der zu anonymisierenden Attribute

Die Auswahl der zu anonymisierenden Attribute können Sie auf zwei Wegen vornehmen:

1. Auswahl der Attribute über Tabellen:

2. Auswahl der Attribute im Endlosformular aller Attribute (Felder):

Die Wahl des Vorgehens ist Ihnen überlassen. Die Ergebnisse sind die gleichen.

Bitte beachten Sie die farbigen Indikatoren zur Anonymisierbarkeit.

1. Auswahl der Attribute über Tabellen:

2. Auswahl der Attribute im Endlosformular aller Attribute (Felder):

Die Wahl des Vorgehens ist Ihnen überlassen. Die Ergebnisse sind die gleichen.

Bitte beachten Sie die farbigen Indikatoren zur Anonymisierbarkeit.

Vorgabe des Anonymisierungs-Zeitraums für Datumsfelder

Für Attribute vom Typ "Datum" müssen Sie einen Zeitraum vorgeben, innerhalb dessen der anonymisierte (verschlüsselte) Datumswert liegt. Den Zeitraum können Sie entweder aus vordefinierten Zeiträumen mit den Einheiten Tag, Monat und Jahr auswählen, oder Sie geben selber einen beliebig langen Zeitraum und die Einheit vor.

In dieses Formular werden Sie automatisch geführt, wenn Sie ein Attribut mit Datentyp "Datum" zur Anonymisierung auswählen.

Im unteren Teil der Maske finden Sie eine Funktion zum Test von Datums-Anonymisierungen.

Wenn Sie in die Attributsauswahl zurückkehren, wird der gewählte Zeitraum in der Attributsliste angezeigt:

Haben Sie es bemerkt? In allen Detail- und Endlosformularen steht unsere Standard-Suchfunktion zur Verfügung. Und mit der Lupe rufen Sie die eingebaute Zoom-Funktion auf.

In dieses Formular werden Sie automatisch geführt, wenn Sie ein Attribut mit Datentyp "Datum" zur Anonymisierung auswählen.

Im unteren Teil der Maske finden Sie eine Funktion zum Test von Datums-Anonymisierungen.

Wenn Sie in die Attributsauswahl zurückkehren, wird der gewählte Zeitraum in der Attributsliste angezeigt:

Haben Sie es bemerkt? In allen Detail- und Endlosformularen steht unsere Standard-Suchfunktion zur Verfügung. Und mit der Lupe rufen Sie die eingebaute Zoom-Funktion auf.

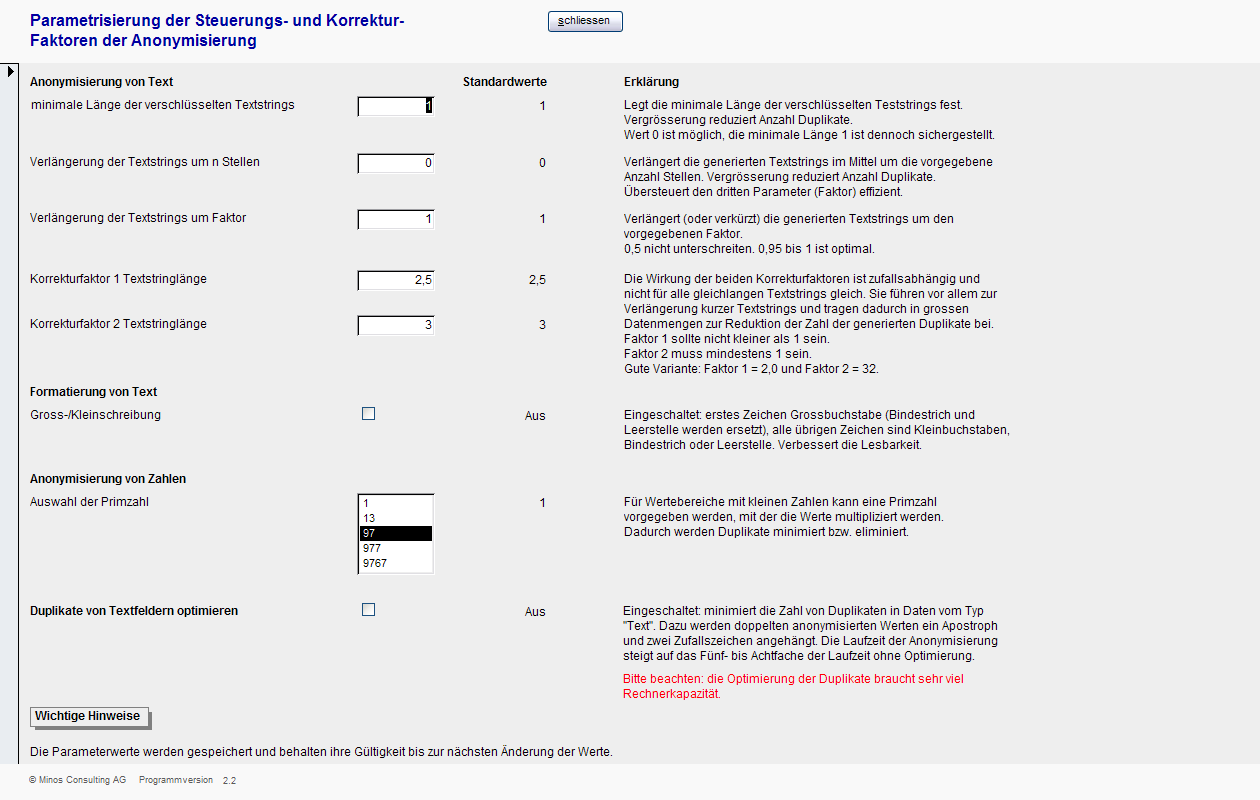

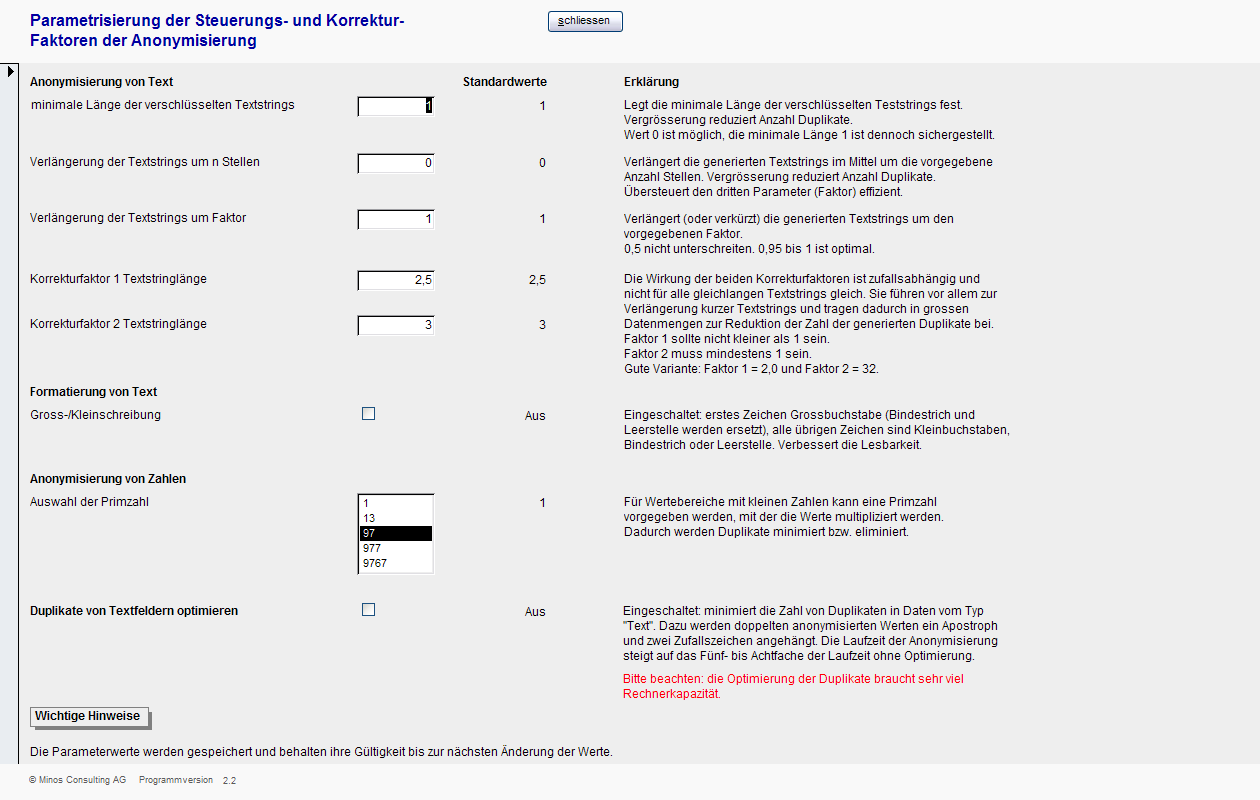

Steuerung des Anonymisierungs-Algorithmus

Sie können den Anonymisierungs-Algorithmus mit acht Steuerungs- und Korrekturfaktoren beeinflussen. Mit diesen Parametern steuern Sie die Länge der anonymisierten Zeichenketten vom Typ Text, die Grösse anonymisierter Zahlen, und die Formatierung der Texte. Hauptzweck dieser Eingriffe in den Algorithmus ist, die Zahl von Duplikaten in den anonymisierten Werten zu minimieren.

Bitte beachten Sie die "wichtigen Hinweise" im Fuss des Formulars genau.

Experimentieren Sie mit den Faktoren - bis Sie die Ergebnisse erhalten, die Sie brauchen.

Bitte beachten Sie die "wichtigen Hinweise" im Fuss des Formulars genau.

Experimentieren Sie mit den Faktoren - bis Sie die Ergebnisse erhalten, die Sie brauchen.

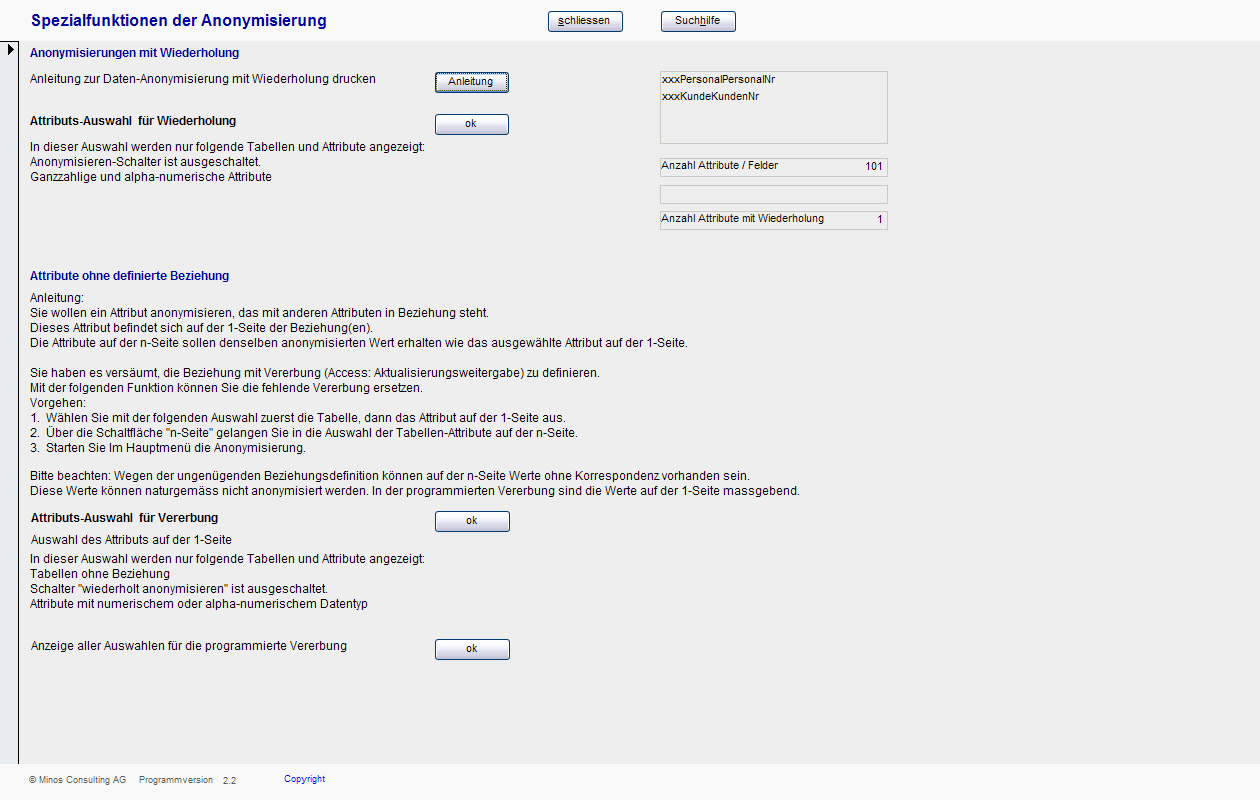

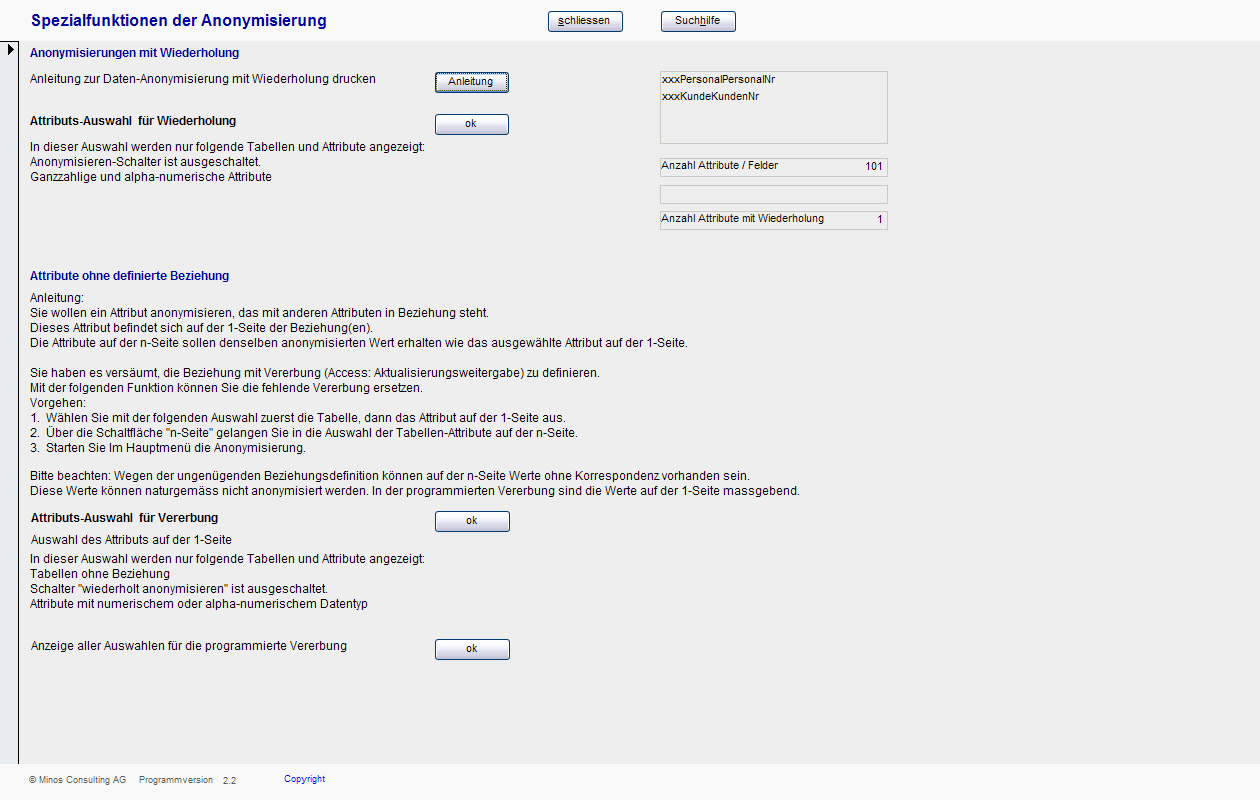

Spezialfunktionen des Anonymisierers - Untermenü

Seit Version 2.2 verfügt der Anonymisierer über zwei Spezialfunktionen:

Bitte lesen Sie unbedingt die Anleitung zur Daten-Anonymisierung mit Wiederholung. Sie finden dort alle Regeln und Verarbeitungsschritte ausführlich beschrieben.

- Sie können eine Datenbank im Laufe der Zeit wiederholt mit gleichen verschlüsselten Werten anonymisieren. Die Originalwerte und die verschlüsselten Werte eines oder mehrerer Attribute werden in Umschlüsselungstabellen gespeichert. Damit wird die Vergleichbarkeit von Auswertungen verschiedener Datenstände sichergestellt.

- Sie können verschlüsselte Werte eines oder mehrerer Attribute auf Attribute in anderen Tabellen vererben. Diese Funktion brauchen Sie dann, wenn Sie keine Beziehungen zwischen Tabellen definiert haben.

Bitte lesen Sie unbedingt die Anleitung zur Daten-Anonymisierung mit Wiederholung. Sie finden dort alle Regeln und Verarbeitungsschritte ausführlich beschrieben.

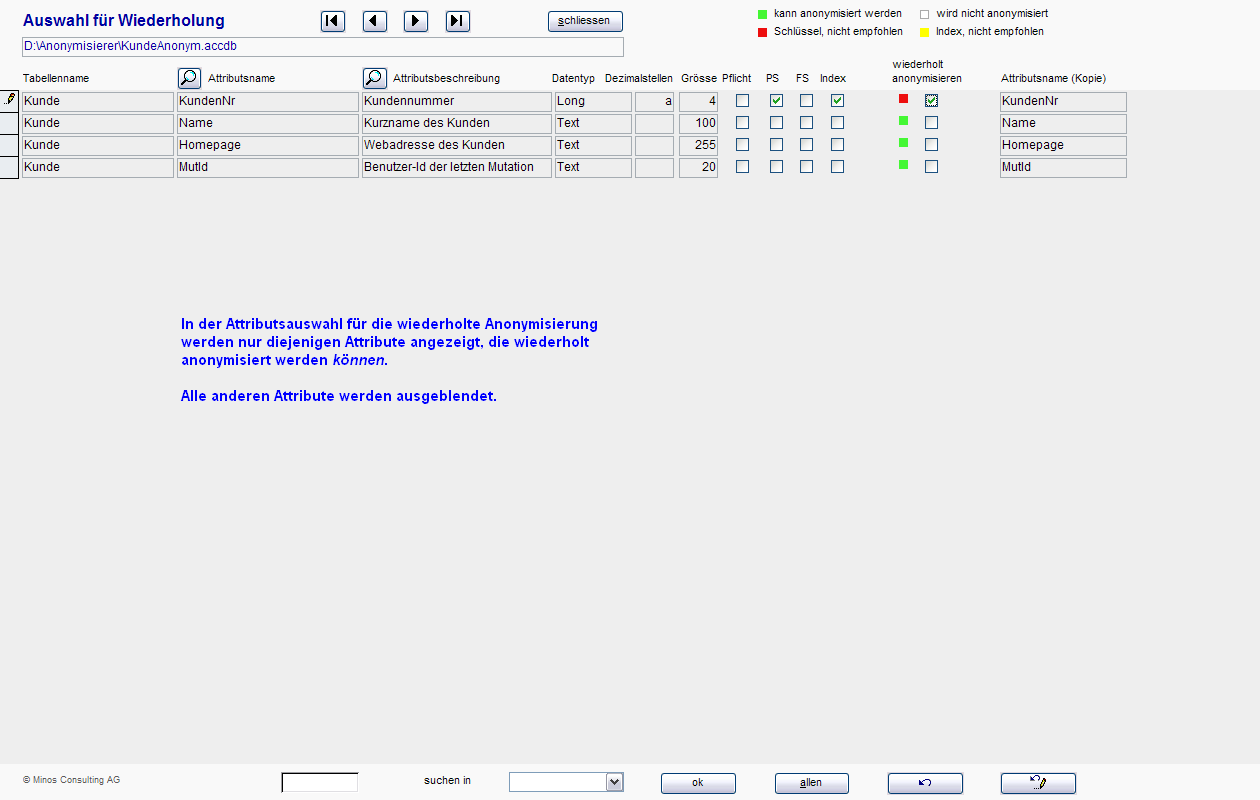

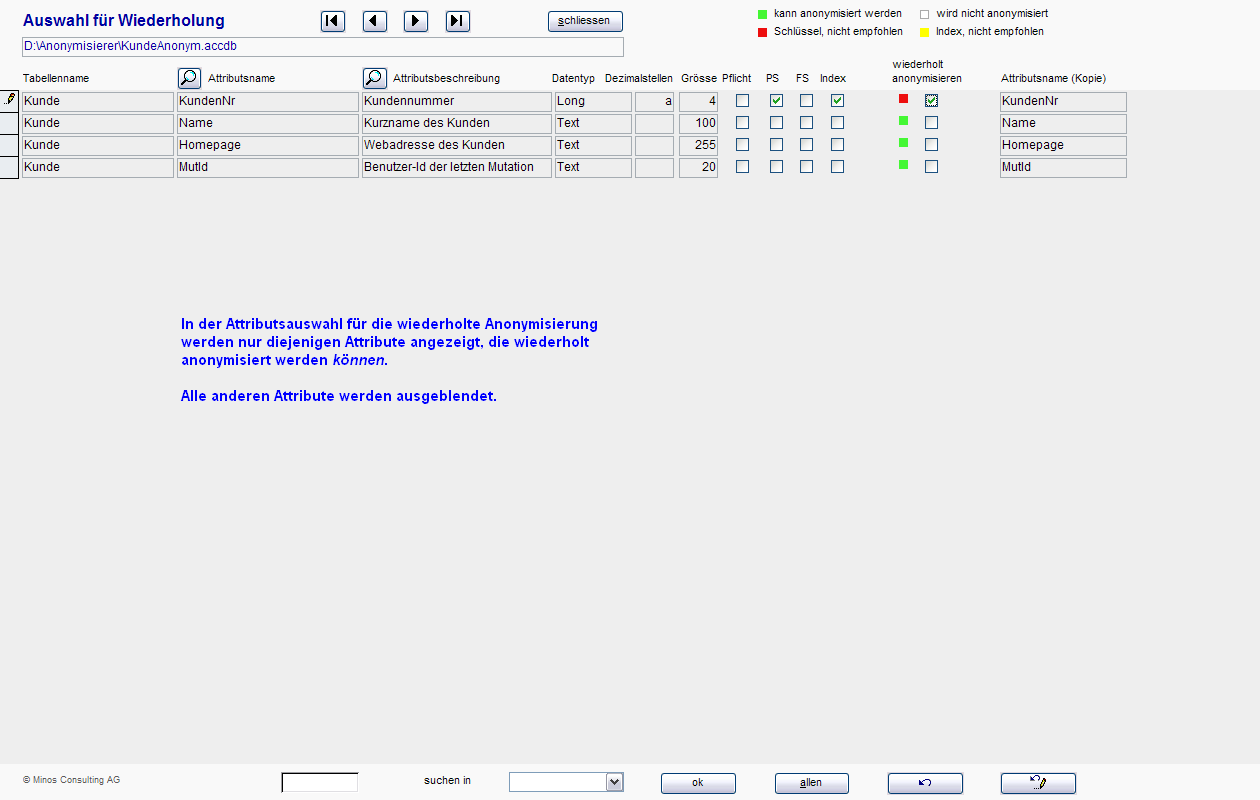

Auswahl von Attributen für die wiederholte Anonymisierung mit gleichen Werten

In diesem Formular können Sie die Attribute auswählen, die im Laufe der Zeit mit den gleichen Werten anonymisiert werden sollen:

Bei wiederholter Anonymisierung der gleichen Datenbank (im Laufe der Zeit) werden die verschlüsselten Werte für die ausgewählten Attribute aus Umschlüsselungstabellen übernommen.

Enthält ein Attribut in der Quelldatenbank neue (Original-) Werte, so werden diese Werte anonymisiert und in die Umschlüsselungstabelle eingetragen. Bei der Erzeugung neuer verschlüsselter Werte wird geprüft, ob die Werte bereits in der Umschlüsselungstabelle existieren. Existieren sie bereits, wird die Generierung anonymisierter Werte so lange fortgesetzt, bei ein "neuer" Wert erzeugt wird - oder bis ein interner Schwellwert erreicht wird, der zum Abbruch der Anonymisierung führt.

Bei wiederholter Anonymisierung der gleichen Datenbank (im Laufe der Zeit) werden die verschlüsselten Werte für die ausgewählten Attribute aus Umschlüsselungstabellen übernommen.

Enthält ein Attribut in der Quelldatenbank neue (Original-) Werte, so werden diese Werte anonymisiert und in die Umschlüsselungstabelle eingetragen. Bei der Erzeugung neuer verschlüsselter Werte wird geprüft, ob die Werte bereits in der Umschlüsselungstabelle existieren. Existieren sie bereits, wird die Generierung anonymisierter Werte so lange fortgesetzt, bei ein "neuer" Wert erzeugt wird - oder bis ein interner Schwellwert erreicht wird, der zum Abbruch der Anonymisierung führt.

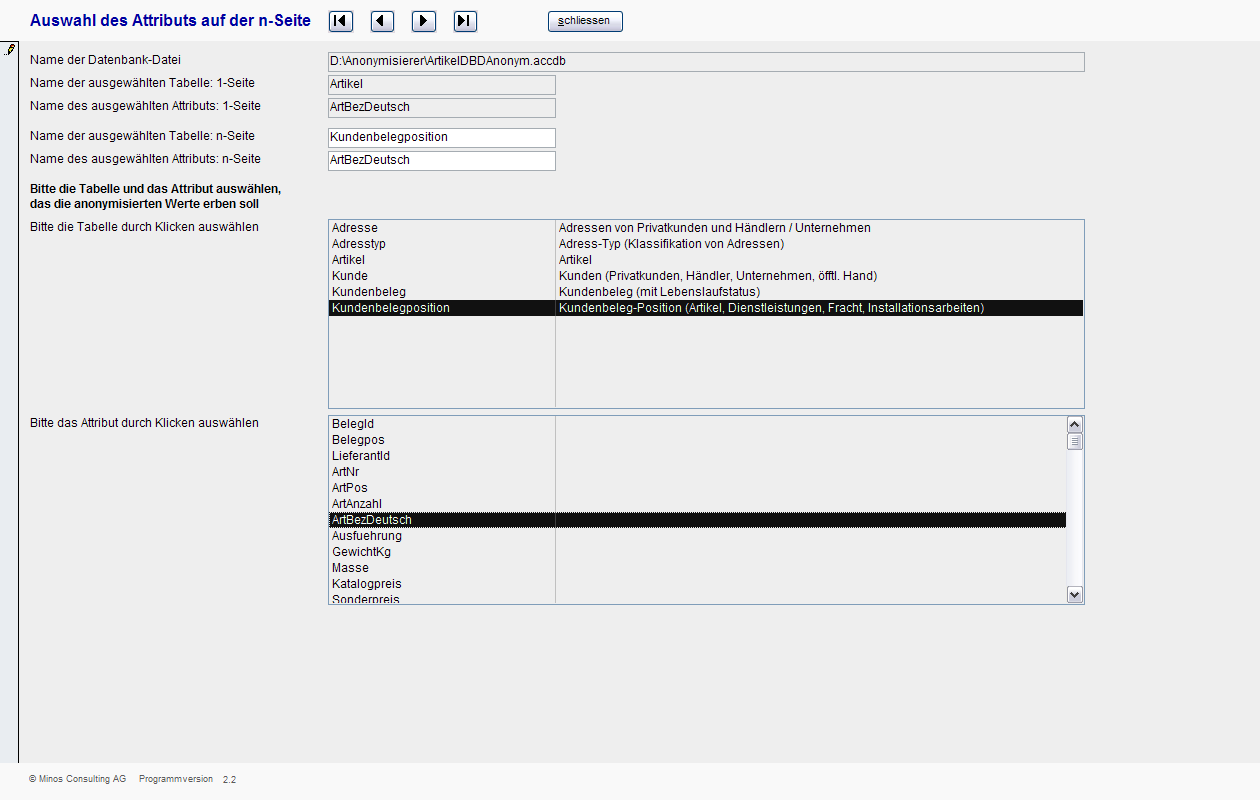

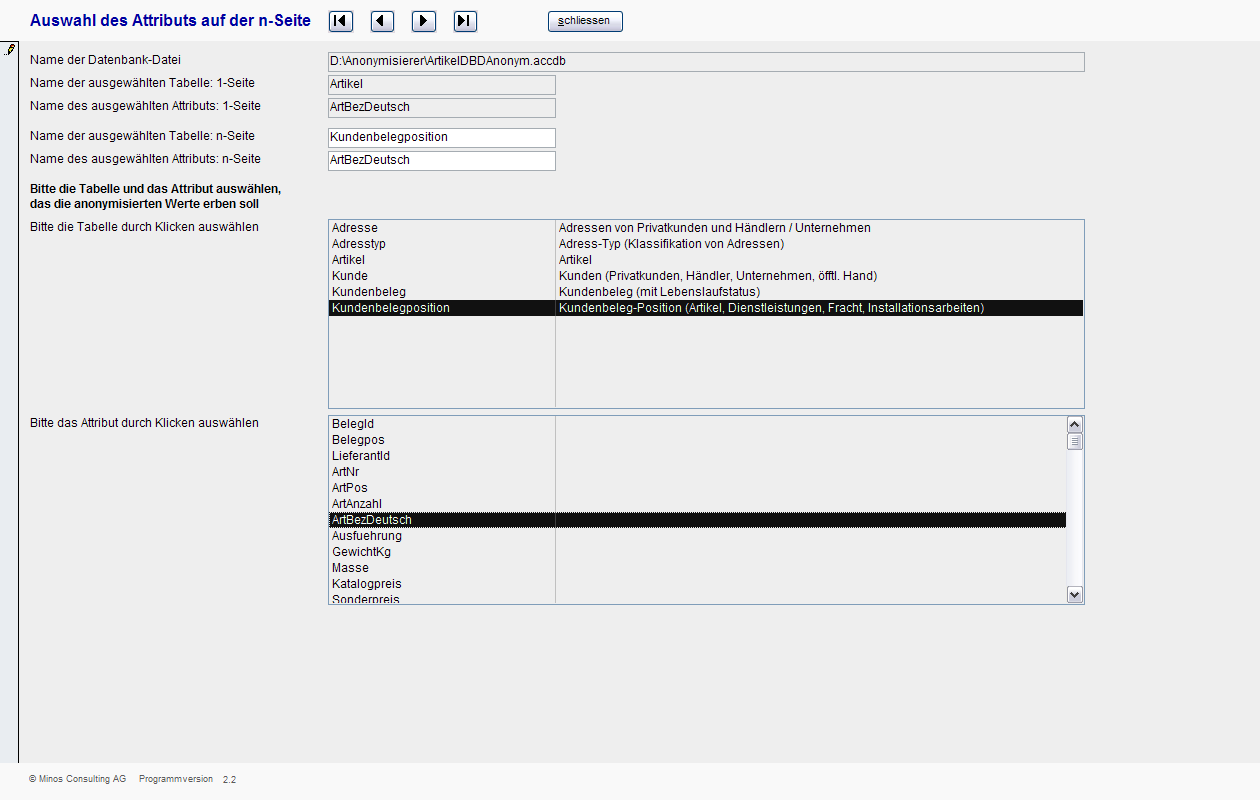

Auswahl von Attributen für die automatische Wertvererbung

In der zweiten Spezialfunktion wählen Sie Attribute aus, deren Werte in Attribute in anderen Tabellen automatisch vererbt werden sollen:

Diese Funktion bildet die MS Access-Funktion "Aktualisierungsweitergabe an verwandte Felder" (in der Beziehungsdefinition) ab. Sie ist kein Ersatz für eine ordentliche datenbanktechnische Beziehung mit referentieller Integrität und Aktualisierungsweitergabe ("update propagation"). Wir stellen sie nur deshalb zur Verfügung, weil wir in Datenbank-Sanierungen immer häufiger Datenbanken ohne Beziehungen zwischen Tabellen antreffen. Leider ...

Diese Funktion bildet die MS Access-Funktion "Aktualisierungsweitergabe an verwandte Felder" (in der Beziehungsdefinition) ab. Sie ist kein Ersatz für eine ordentliche datenbanktechnische Beziehung mit referentieller Integrität und Aktualisierungsweitergabe ("update propagation"). Wir stellen sie nur deshalb zur Verfügung, weil wir in Datenbank-Sanierungen immer häufiger Datenbanken ohne Beziehungen zwischen Tabellen antreffen. Leider ...

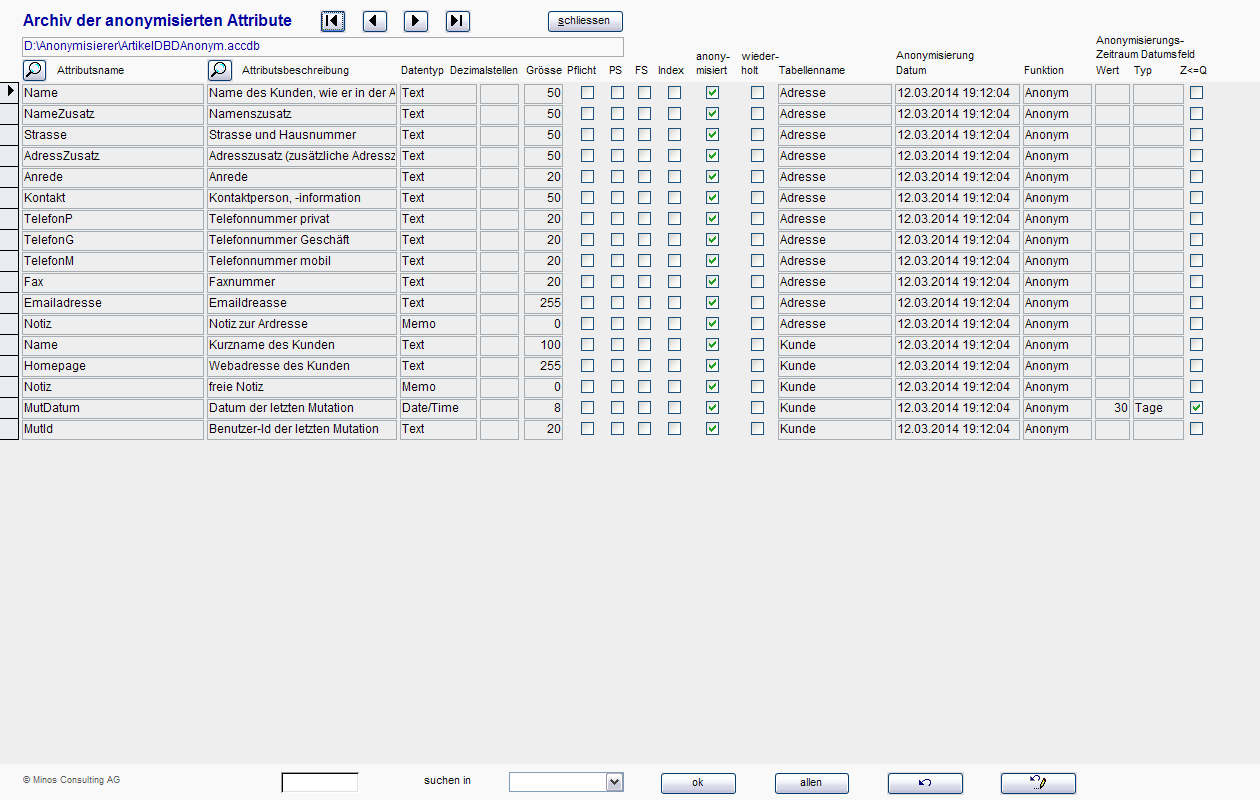

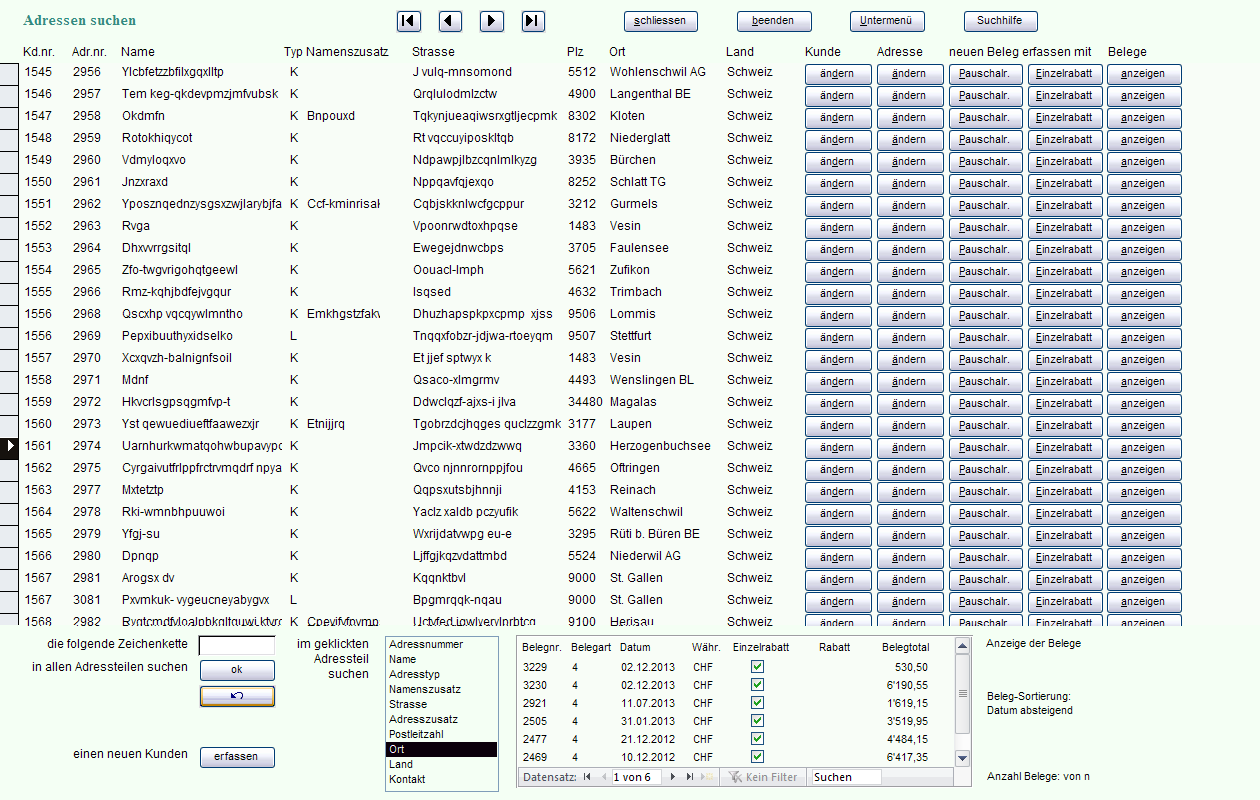

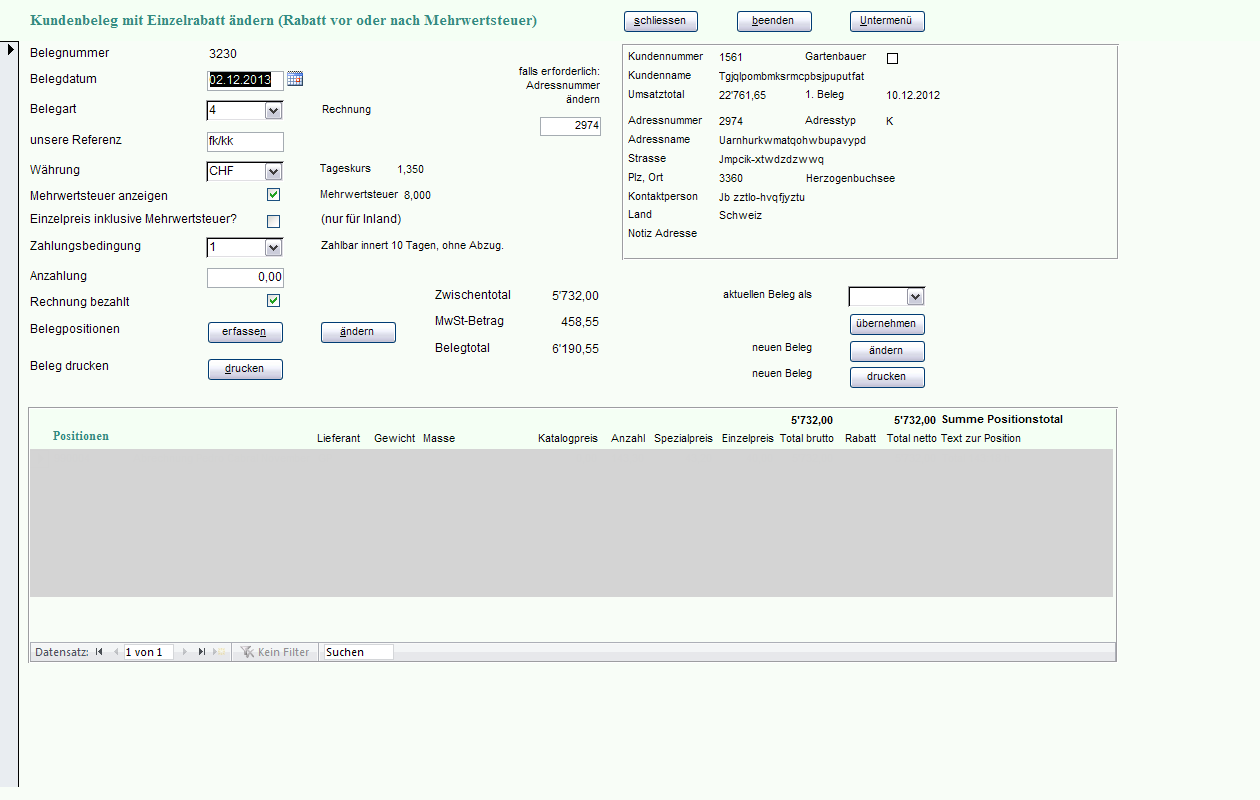

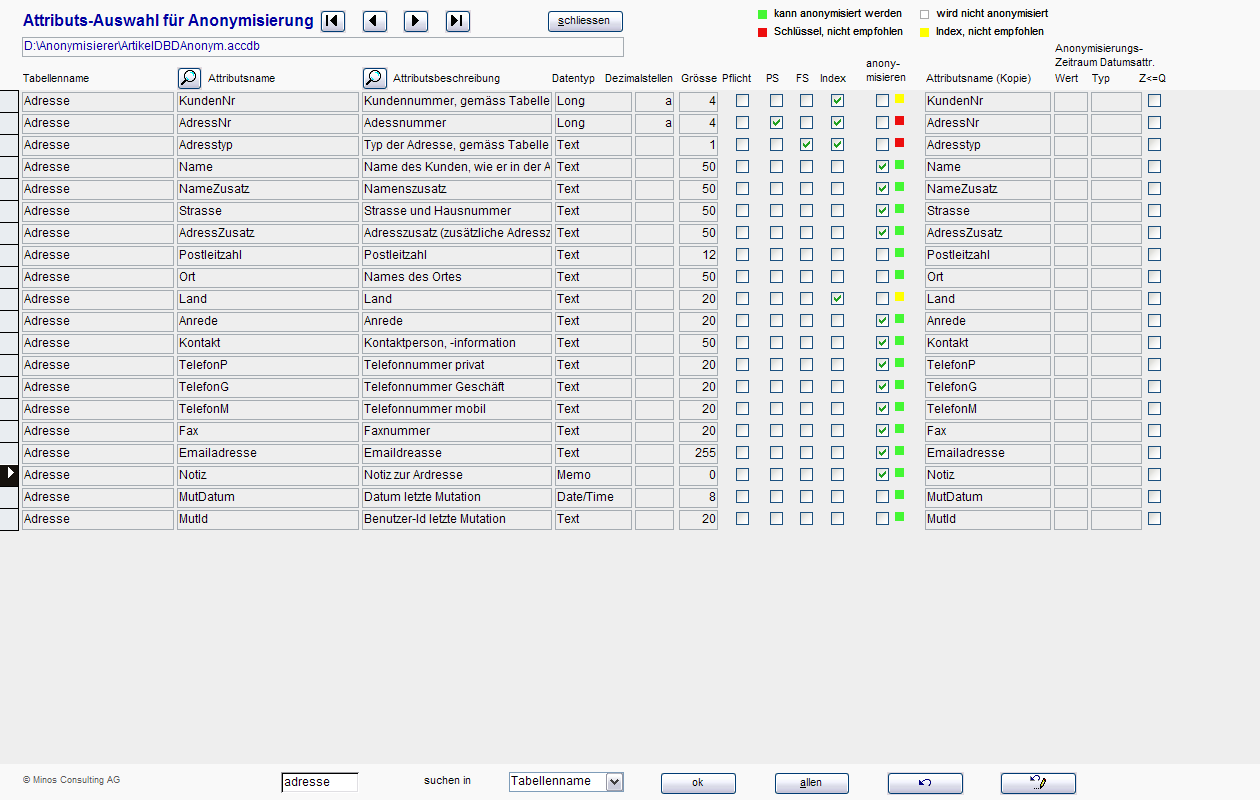

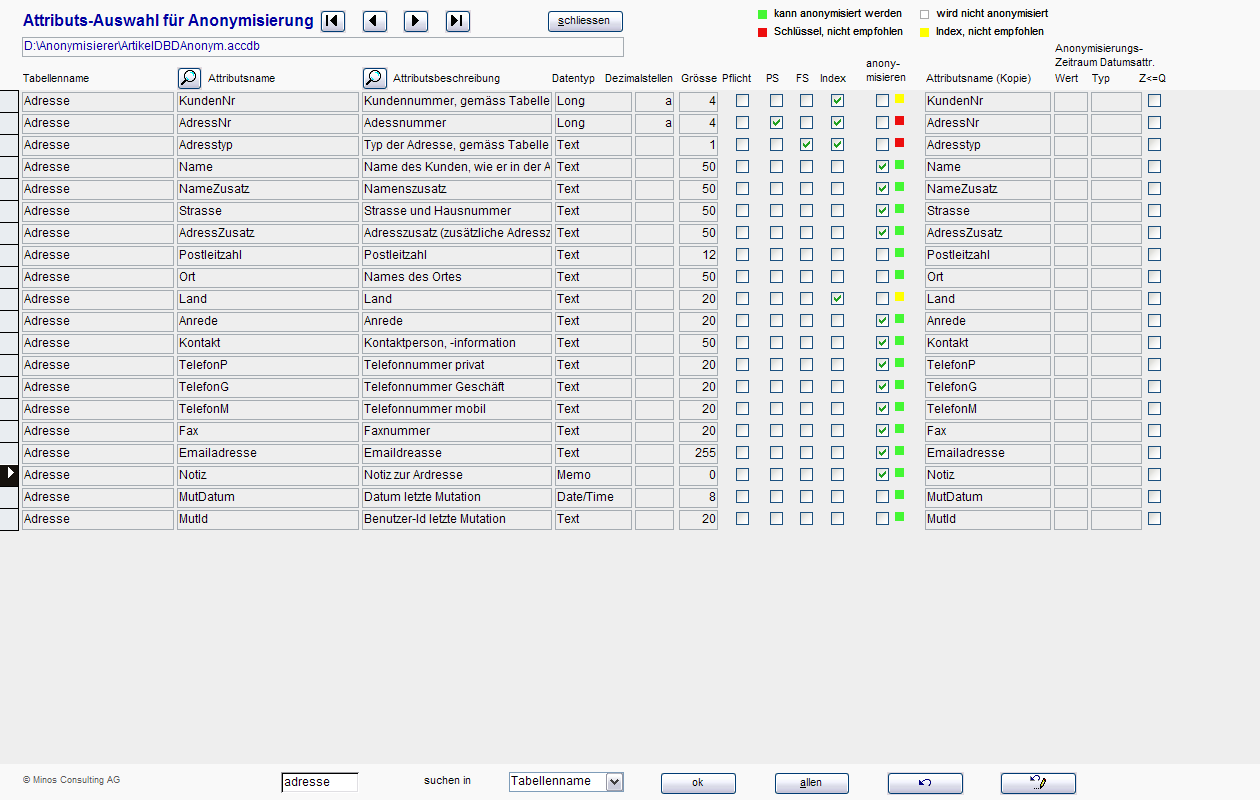

Anonymisierungs-Beispiel für Adress- und Kundendaten

Mit den folgenden Screenshots wird die Anonymisierung von Adress- und Kunden-Daten in der Access-Datenbank eines Handelsunternehmens für Gartendekor demonstriert.

Zuerst werden die verschlüsselungsbedürftigen Attribute in der Adresstabelle ausgewählt:

Es werden alle schutzwürdigen Adressfelder anonymisiert. Primär- und Fremdschlüssel werden nicht anonymisiert. (Die Kundennummer ist ebenfalls ein Primärschlüssel, hier wegen Anpassungen für Tests nicht als solcher sichtbar.)

Es werden alle schutzwürdigen Adressfelder anonymisiert. Primär- und Fremdschlüssel werden nicht anonymisiert. (Die Kundennummer ist ebenfalls ein Primärschlüssel, hier wegen Anpassungen für Tests nicht als solcher sichtbar.)

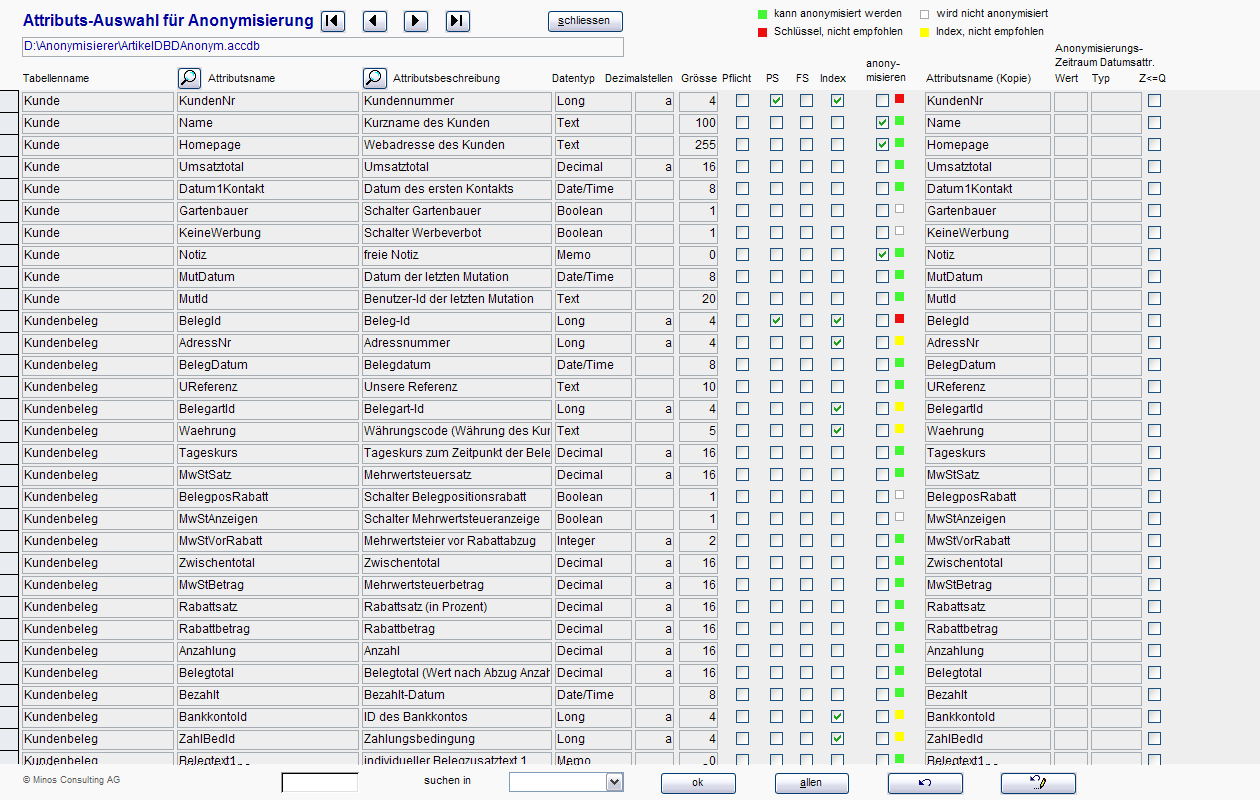

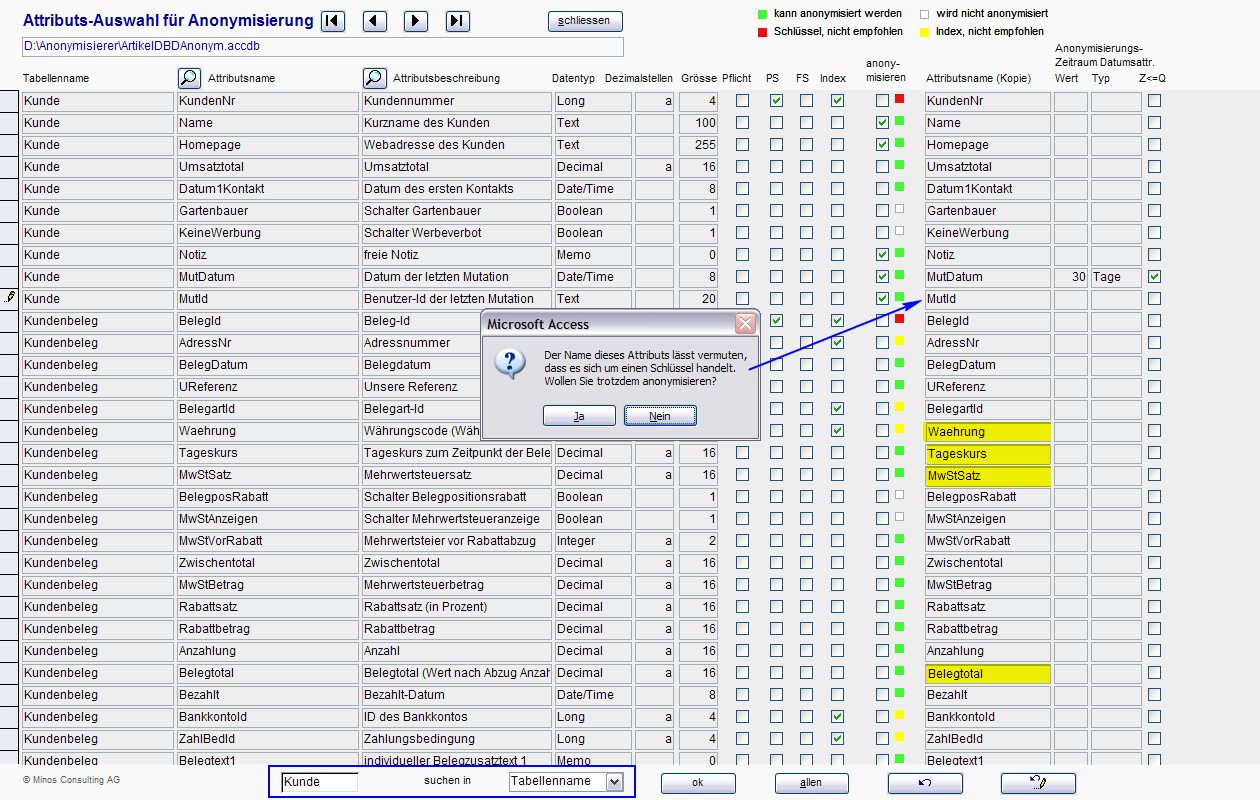

Dann werden die sensitiven Daten in den Kundendaten-Tabellen zur Anonymisierung ausgewählt:

Anmerkung zur Anonymisierung von MutId in Tabelle Kunde:

Anmerkung zur Anonymisierung von MutId in Tabelle Kunde:

- Die Namen der Attribute werden vom Anonymisierer darauf geprüft, ob sie Zeichenketten wie z. B. "id", "key" usw. enthalten, die Indizien für Schlüsseleigenschaften sind. Werden solche Zeichenketten im Namen gefunden, wird eine Warnung ausgegeben. Die Warnung kann vom Benutzer übersteuert werden.

- Alle Fremdschlüssel wie z. B. BelegartId, Waehrung usw. werden aus Gründen des Konsistenzerhalts nicht verschlüsselt. Wäre die Anonymisierung dieser Daten erforderlich, so müssten die korrespondierenden Primärschlüssel anonymisiert werden. Da RI (referentielle Integrität, mit Update-Propagation) in der Datenbank aktiviert ist, würden die verschlüsselten Primärschlüsselwerte automatisch an die korrespondierenden Fremdschlüssel weitergegeben.

- Das Belegdatum wird nicht anonymisiert, weil der - hier redundant gespeicherte - Mehrwertsteuersatz vom Belegdatum abhängig ist. Der Mehrwertsteuersatz ist ein abgeleitetes Datum. Ebenso ist der redundante Tageskurs ein abgeleitetes Datum (abhängig von Waehrung und Belegdatum).

- Das Belegtotal ist ein typisches abgeleitetes Attribut. Es wird aus Gründen des Konsistenzerhalts nicht anonymisiert.

Wir danken Herrn Fritz Knobel von der Gardenparc GmbH dafür, dass er uns dieses Beispiel einer Daten-Anonymisierung aus der Praxis zur Verfügung gestellt hat.